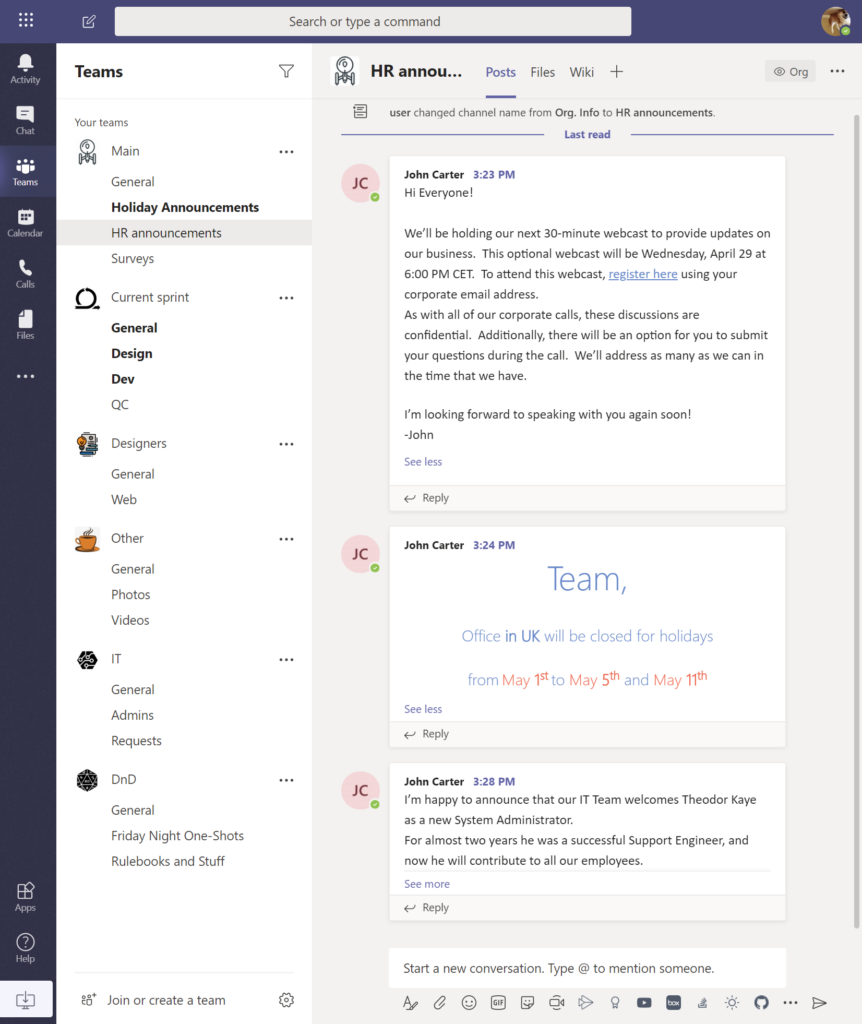

Présentation de Microsoft Teams

Microsoft Teams est une plateforme de collaboration en ligne qui permet aux membres d’une équipe de travailler ensemble de manière fluide et productive. Intégrée à la suite Office 365, Microsoft Teams fonctionne sous Windows, Mac, Linux, iOS et Android, ce qui permet de communiquer à distance avec pratiquement tous les ordinateurs de bureau et appareils mobiles.

Teams offre les fonctionnalités et services suivants :

- Chat – Cette fonction permet aux utilisateurs de s’envoyer des messages personnels et de joindre des fichiers à des fils de discussion. OneDrive Entreprise fait office de mécanisme sous-jacent pour le partage de fichiers dans les chats.

- Teams – Cet onglet permet aux utilisateurs de créer des équipes ou de se joindre à des équipes existantes pour démarrer une collaboration de groupe et des conversations dans les canaux d’équipe. Lorsqu’un utilisateur crée une équipe, il crée en fait un groupe Office 365 sur le serveur principal.

- Calendrier – Ce service se synchronise avec les calendriers Outlook des utilisateurs afin qu’ils puissent programmer des réunions et planifier des projets.

- Appels – Cet onglet permet aux utilisateurs de passer et de recevoir des communications vocales et vidéo peer-to-peer. Les appels s’appuient sur l’architecture Skype, et de nombreuses entreprises remplacent Skype for Business par Microsoft Teams comme plateforme de communication professionnelle.

Préoccupations relatives à la sécurité de Microsoft Teams

Microsoft Teams est un puissant outil de soutien à la collaboration entre employés et même entre organisations, mais son ouverture suscite des inquiétudes au sujet du partage sans entrave de fichiers et de données entre un nombre illimité d’utilisateurs. En particulier, les fonctionnalités et problématiques suivantes présentent des défis de sécurité pour les professionnels de l’informatique.

- Accès des invités – La fonction d’accès invité permet aux propriétaires d’équipes d’inviter des parties extérieures à participer aux activités de l’équipe. Les invités ont un accès complet aux canaux, aux chats, aux fichiers partagés et aux réunions de l’équipe. Hormis l’obligation pour les invités de disposer d’un compte e-mail professionnel ou grand public, il n’existe aucune restriction ni procédure de contrôle pour déterminer qui peut ou non recevoir des privilèges d’accès invité. Cela soulève des interrogations évidentes sur la facilité avec laquelle des données sensibles ou propriétaires peuvent être exposées à des entités extérieures à l’organisation.

- Modèle d’autorisations – Pour favoriser une collaboration agile et autogérée entre des personnes issues de différents groupes fonctionnels, Microsoft a intentionnellement conçu Teams avec un modèle d’autorisations ouvert :

- Tout utilisateur peut devenir propriétaire d’une équipe en créant une équipe et en invitant d’autres utilisateurs à la rejoindre.

- Chaque membre d’une équipe dispose d’un accès complet à toutes les données présentes sur les canaux publics de l’équipe, y compris les messages de chat, le contenu des réunions et les fichiers partagés. Ils peuvent partager des fichiers et créer de nouveaux canaux.

- Tout invité extérieur à l’organisation peut partager des fichiers et même créer de nouveaux canaux au sein de l’équipe.

On comprend aisément que ce modèle d’autorisations permet un excellent environnement de partage de données pour la collaboration, mais il constitue un vrai casse-tête pour les services informatiques qui doivent le surveiller et le contrôler.

- Gestion des applications – Les utilisateurs peuvent étendre les capacités des canaux d’équipe en ajoutant des applications, qui peuvent prendre la forme d’onglets personnalisés, de bots ou de connecteurs. Une application permet aux utilisateurs d’un canal d’obtenir du contenu et des mises à jour directement depuis leurs services tiers préférés, par exemple Trello et GitHub. Cependant, ces applications demandent souvent (ou même exigent) que les utilisateurs leur permettent d’accéder à leurs données, ce qui ouvre la porte à un transfert abusif d’informations de l’entreprise vers des parties externes. Avec tous ces partenaires impatients de publier leurs applications de productivité dans la boutique Teams, les services informatiques doivent désormais surveiller et gérer une menace supplémentaire pour la sécurité.

- Gestion du cycle de vie des données – L’éthique de Teams en matière de communications ouvertes et de partage de fichiers va à l’encontre des pratiques sécurisées de gouvernance des données, qui ont des protocoles stricts pour la collecte, l’utilisation, la conservation et le retrait des informations sensibles. De plus, les normes de sécurité et de conformité comme HIPAA et PCI DSS imposent des mesures de gouvernance des données, notamment l’étiquetage, la surveillance et le suivi des contenus à l’échelle de l’entreprise, ainsi que le traitement approprié des données qui ont expiré ou qui ont changé de classification. Imposer un tel niveau de contrôle à un écosystème diffus constitué de messages de chat et de fichiers de données circulant au sein de Teams représente un véritable défi.

- Fuite de données – En l’absence de mesures de sécurité adéquates, un utilisateur de Teams peut délibérément ou accidentellement partager des informations confidentielles avec des destinataires non autorisés, ce qui peut mettre en danger la propriété intellectuelle, le statut de conformité et la réputation de l’entreprise. Par ailleurs, comme Teams est une plateforme SaaS qui envoie et reçoit des paquets par le biais du Cloud, il existe un risque que des logiciels ou des acteurs malveillants interceptent des fichiers en transit et les utilisent à des fins frauduleuses.

Les bases de la sécurité de Microsoft Teams

Heureusement, Teams tire parti de son intégration avec les éléments clés du cadre de sécurité Microsoft :

- Le partage de fichiers est assuré par SharePoint.

- Les conversations Teams sont stockées dans une boîte aux lettres de groupe dédiée dans Exchange Online.

- Azure Active Directory (Azure AD) stocke et gère les données et les membres des équipes. Il gère également l’authentification des utilisateurs pour l’ensemble de la plateforme Teams.

Avant de déployer Teams dans toute votre organisation, assurez-vous d’examiner et de configurer les éléments suivants :

- Configuration de l’authentification dans Azure AD pour les connexions des utilisateurs Teams

- Paramètres de sécurité globale d’Office 365 – de nombreux paramètres sont transférés à Teams ou à SharePoint, OneDrive et Exchange (qui fonctionnent en tandem avec Teams)

Conseils de sécurité pour Microsoft Teams

De plus, vous pouvez renforcer la sécurité de Microsoft Teams grâce à une combinaison de fonctions intégrées et d’outils tiers. Voici cinq bonnes pratiques qui vous permettront de déployer Teams en toute sécurité dans votre organisation.

1. Configurez la gestion des applications.

Les applications de la boutique Teams relèvent des trois catégories suivantes :

- Applications intégrées fournies par Microsoft

- Applications développées par des tiers

- Applications internes personnalisées

Envisagez de restreindre l’utilisation de certaines applications en fonction de leur source et de la manière dont elles traitent les données :

- Pour sélectionner les applications à bloquer ou à autoriser dans votre organisation, utilisez les paramètres de la page « Gérer les applications » du centre d’administration Teams.

- Vous pouvez aussi recourir aux stratégies d’autorisation des applications pour bloquer ou autoriser certaines applications pour des groupes d’utilisateurs spécifiques.

2. Instaurez une gestion globale de Teams.

Par défaut, tout utilisateur disposant d’une boîte aux lettres dans Exchange Online peut créer une équipe et en devenir le propriétaire. Si vous souhaitez limiter le nombre d’utilisateurs bénéficiant de ce privilège, pensez à créer un groupe Office 365 dont les utilisateurs disposent d’autorisations exclusives leur permettant de créer de nouveaux groupes et, par extension, de nouvelles équipes.

Configurez également les paramètres globaux de Teams pour votre organisation ; vous pouvez spécifier des préférences à l’échelle de l’organisation, notamment :

- Si les utilisateurs peuvent communiquer avec des personnes extérieures à l’organisation

- Si le partage de fichiers et les capacités de stockage Cloud doivent être activés

- Les exigences d’authentification pour accéder au contenu des réunions

Dans le cadre de la formation des employés, informez vos utilisateurs de la possibilité de créer des canaux privés, qui sont réservés à une sélection de membres d’équipe. Si certains membres d’équipe souhaitent collaborer sur des contenus confidentiels, ils doivent créer un canal privé plutôt qu’un canal standard auquel tous les membres et invités peuvent accéder. Cela dit, gardez à l’esprit qu’au moment où nous écrivons ces lignes, Microsoft n’offre pas encore de prise en charge complète de la sécurité et de la conformité pour les contenus des canaux privés.

3. Configurez des accès sécurisés pour les invités.

Vous pouvez utiliser les paramètres d’accès invité du centre d’administration Teams pour configurer le niveau d’accès accordé aux utilisateurs invités. Pour une sécurité maximale, vous pouvez laisser l’accès des invités désactivé par défaut. Alternativement, vous pouvez activer l’accès des invités mais désactiver certains privilèges comme le partage d’écran ou les appels peer-to-peer.

4. Développez une architecture de protection de l’information.

La mise en place d’une architecture de protection de l’information est essentielle non seulement pour prévenir les fuites de données, mais aussi pour satisfaire les exigences en matière de conformité et de litiges.

Vos données Teams résident dans une région géographique assignée de l’infrastructure Cloud Azure, selon le client Office 365 de votre organisation. Puisque différentes régions appliquent différentes normes de sécurité des données, il est recommandé de s’assurer que l’emplacement des données de vos équipes est adapté aux besoins de votre entreprise.

Utilisez les outils prêts à l’emploi et tiers suivants pour gérer les informations dans Teams de manière à ce que vos données restent traçables, protégées et conformes.

- Investigation informatique et mise en suspens juridique – La découverte électronique (eDiscovery) est un outil d’Office 365 qui vous permet de créer et de gérer des dossiers d’investigation afin de se conformer aux dispositions légales. Vous pouvez affecter des membres disposant d’autorisations spécialisées à chaque dossier et définir les paramètres de recherche de contenu pertinents pour une enquête.

Pour conserver des preuves cruciales, vous pouvez mettre le contenu d’une boîte aux lettres d’un utilisateur ou d’une équipe en suspens juridique. Cette mise en suspens garantit que des copies immuables des contenus resteront disponibles pour l’investigation, même si les contenus originaux sont modifiés dans Teams.

- Recherche de contenus – Office 365 propose des capacités de recherche de contenus assorties de filtres riches permettant de rechercher des contenus spécifiques parmi toutes vos données Teams. Vous pouvez, par exemple, utiliser l’outil de recherche pour trouver des contenus concernés par une norme de conformité. Ou vous pouvez rechercher des contenus dans le cadre d’une procédure d’investigation informatique (eDiscovery) afin de recueillir des preuves juridiques.

- Stratégies de conservation des données – Vous pouvez créer des stratégies de conservation qui précisent quand conserver les données Teams afin de rester en conformité avec les exigences commerciales, réglementaires ou judiciaires. Vous pouvez également utiliser les stratégies de conservation pour ordonner la suppression des données qui n’ont plus besoin d’être conservées.

- Protection avancée contre les menaces (ATP) – Cette fonctionnalité permet de détecter et de bloquer l’accès des utilisateurs à des contenus malveillants dans Teams. ATP protège également contre les fichiers malveillants dans SharePoint et OneDrive Entreprise, les plateformes qui soutiennent les services de stockage et de partage de fichiers dans Teams. Veillez à activer ATP avec SharePoint, OneDrive et Teams.

- Prévention des pertes de données (DLP) – Vous pouvez mettre en place des stratégies DLP qui empêchent automatiquement les utilisateurs non autorisés de partager des données sensibles dans un canal Teams ou un chat privé. Utilisez les stratégies DLP pour imposer aux utilisateurs un comportement sécurisé dans Teams et prévenir les violations de données.

- Sauvegardes – Configurez des sauvegardes automatiques de toutes vos données Office 365 sur OneDrive ou sur un disque de stockage local.

- Étiquetage automatisé des informations – Pour appliquer correctement vos stratégies DLP, vous devez classer et étiqueter avec précision les données partagées dans Teams, ce qui nécessite une solution automatisée de découverte et de classification des données assurant une grande précision dans la classification.

Netwrix Data Classification offre une technologie robuste de classification des données, qui garantit que les informations sensibles de Teams sont étiquetées de manière précise et systématique. Netwrix Data Classification vous permet de contrôler l’utilisation des étiquettes afin que les fichiers sensibles soient classés correctement. Vous pouvez également adopter des workflows qui suppriment les étiquettes des fichiers dont le niveau de sensibilité a expiré, afin que les utilisateurs de Teams puissent à nouveau accéder aux fichiers sans perturbation des activités.

5. Auditez les activités des utilisateurs.

Vous pouvez utiliser les stratégies de supervision de Microsoft pour surveiller les chats et les canaux d’équipe. Vous pouvez également surveiller l’utilisation grâce à divers rapports et fonctionnalités intégrés :

- Dans le centre d’administration Microsoft Teams, allez à « Analytique et rapports ».

- Dans le centre d’administration Microsoft 365, allez à Rapports > Utilisation.

- Utilisez l’analyse d’utilisation Microsoft 365 dans Power BI.

Pour une meilleure visibilité sur les activités au sein de Teams, utilisez une solution comme Netwrix Auditor. Netwrix Auditor assure une surveillance complète et détaillée des événements et des activités, notamment :

- Connexions utilisateur à Teams

- Appartenance aux équipes et modifications des équipes

- Toutes les manipulations de données concernant les données échangées lors des conversations ordinaires et privées au sein de Teams

- Autorisations d’accès aux données et modifications de ces autorisations

- Installation d’applications dans Teams

FAQ Microsoft Teams

Microsoft Teams, est-ce sûr ?

Teams est un service de niveau D, ce qui signifie qu’il est conforme aux clauses types de l’UE (EUMC), à HIPAA, aux normes ISO 27001, ISO 27018 et SSAE 16 SOC 1 et SOC 2.

De plus, Teams s’appuie sur Azure AD, qui offre des contrôles de sécurité tels que l’authentification unique et l’authentification à deux facteurs.

Les données sont-elles chiffrées dans Microsoft Teams ?

Microsoft Teams ne prend pas encore en charge le chiffrement de bout en bout. Les données sont chiffrées en transit, à chaque étape de leur acheminement et au repos. Des services intermédiaires peuvent déchiffrer les contenus lorsque cela est nécessaire, par exemple pour stocker des données dans des archives de conservation.

Les fichiers au repos sont stockés dans SharePoint avec un chiffrement SharePoint. Les notes sont stockées dans OneNote avec un chiffrement OneNote. Les contenus de chat sont chiffrés en transit et au repos.

Si vous êtes préoccupé par la sécurité des données au niveau des points d’accès mobiles, le client mobile Microsoft Teams prend en charge les stratégies de protection des applications de Microsoft Intune.

Quels sont les protocoles utilisés par Microsoft Teams ?

Microsoft Teams utilise les protocoles suivants :

- 264 pour la vidéo

- ICE pour créer des médias

- MNP24 pour la signalisation

- OPUS pour les réunions

- SILK pour les appels peer-to-peer et vocaux

- VBSS pour le partage de bureau

Les activités peuvent-elles être surveillées dans Microsoft Teams ?

Oui. Vous pouvez utiliser les fonctionnalités prêtes à l’emploi suivantes pour surveiller les activités et l’utilisation dans Teams :

- Stratégies de surveillance

- Analytique et rapports dans le centre d’administration Microsoft Teams

- Rapports > Utilisation dans le centre d’administration Microsoft 365

- Analyse d’utilisation Microsoft 365 dans Power BI

Vous pouvez également utiliser Netwrix Auditor pour surveiller les connexions, les appartenances, les autorisations et l’accès aux données dans Teams.

_1715178265.png)